Želite pametnije uvide u vašu pristiglu poštu? Prijavite se za naše tjedne biltene kako biste dobili samo ono što je važno za vođe AI, podataka i sigurnosti. Pretplatite se sada

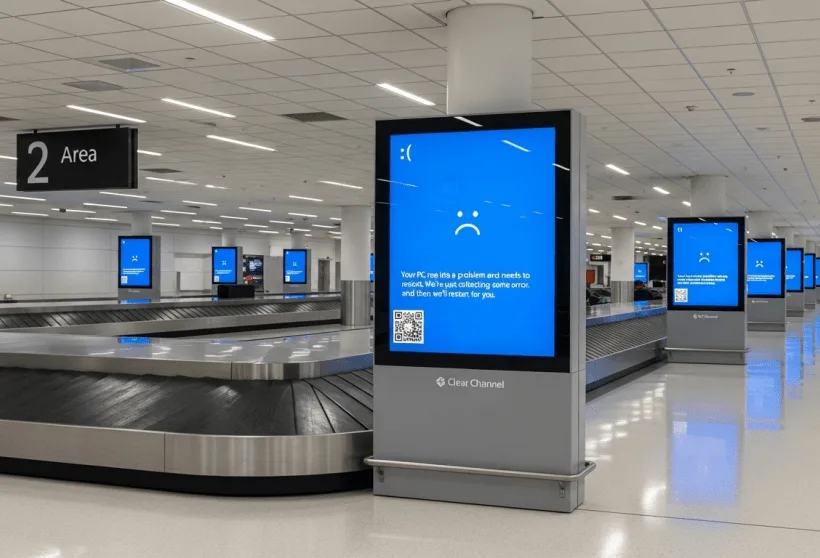

Kao što smo napisali u našoj početnoj analizi incidenta CrowdStrikea, Mljeka od 19. srpnja 2024. služila je kao oštar podsjetnik na važnost cyber otpornosti. Sada, godinu dana kasnije, oboje Gužva A industrija je prošla značajnu transformaciju, pri čemu je katalizator vođen za 78 minuta što je sve promijenilo.

“Prva obljetnica od 19. srpnja obilježava trenutak koji je duboko utjecao na naše kupce i partnere i postao jedno od najvažnijih poglavlja u povijesti Crowdstrikea”, napisao je predsjednik Crowdstrikea Mike Sentonas u a blog detaljno opisano dugogodišnje putovanje prema poboljšanoj otpornosti.

Sadržaj objave

- 1 Incident koji je uzdrmao globalnu infrastrukturu

- 2 Razumijevanje što je pošlo po zlu

- 3 Odgovornost vodstva

- 4 CrowdStrike ide sve u novom otpornom okviru po dizajnerskom okviru

- 5 Buđenje u lancu opskrbe u cijeloj industriji

- 6 Podvlači potrebu za novom sigurnosnom paradigmom

- 7 Gledajući naprijed: AI i budući izazovi

- 8 Jači ekosustav

Incident koji je uzdrmao globalnu infrastrukturu

Brojevi ostaju trijezni: neispravna datoteka kanala 291, raspoređena u 04:09 UTC i vratila se samo 78 minuta kasnije, srušila je 8,5 milijuna Windows Systems širom svijeta. Procjene osiguranja iznose gubitke od 5,4 milijarde dolara samo za prvih 500 američkih tvrtki, a zrakoplovstvo je posebno teško pogođeno s 5.078 letova u globalnoj razini.

Steffen Schreier, viši potpredsjednik proizvoda i portfelja na TelezajnProximus globalna kompanija, bilježi zašto ovaj incident odjekuje godinu dana kasnije: „Godinu dana kasnije, incident gusanja nije samo zapamćen, to je nemoguće zaboraviti. Rutinski ažuriranje softvera, raspoređeno bez zlonamjerne namjere i odgurnulo se u samo 78 minuta, još uvijek je uspjelo srušiti internetsku krivicu bez ikakvih sredstava.

Serija AI Impact vraća se u San Francisco – 5. kolovoza

Sljedeća faza AI je ovdje – jeste li spremni? Pridružite se vođama iz Block, GSK i SAP-a za ekskluzivni pogled na to kako autonomni agenti preoblikovaju radne tokove poduzeća-od odlučivanja u stvarnom vremenu do automatizacije krajnjeg do kraja.

Osigurajte svoje mjesto odmah – prostor je ograničen: https://bit.ly/3guuplf

Njegova tehnička analiza otkriva neugodne istine o modernoj infrastrukturi: “To je pravi poziv za buđenje: čak i tvrtke s jakim praksama, inscenirani rolling, brzi povrat, ne mogu nadmašiti rizike koje je uvela vrlo infrastruktura koja omogućuje brzu, u oblaku i dostavu, kada nešto u redu, kada nešto ubrza.”

Razumijevanje što je pošlo po zlu

CrowdStrikeova analiza uzroka otkrila je kaskadu tehničkih kvarova: neusklađenost između ulaznih polja u njihovoj IPC vrsti predloška, nedostaju li granice runtime matrice i logičku pogrešku u njihovom validatoru sadržaja. To nisu bili rubni slučajevi, ali temeljni nedostaci u kontroli kvalitete.

Merritt Baer, glavni direktor sigurnosti u dolasku u Enkript ai i savjetnik kompanijama, uključujući Andesite, pruža ključni kontekst: „Crowdstrikeov prekid bio je ponizan; podsjetio nas je da čak i stvarno velike, zrele trgovine ponekad pogreše procese. Ovaj je poseban ishod bio slučajnost na nekoj razini, ali to nikada nije trebao biti moguć. Pokazalo je da nisu uspjeli instalirati neke osnovne protokole CI/CD -a.“

Njezina je procjena izravna, ali fer: “Da je Crowdstrike razveselio ažuriranje u pješčanim kutijama i poslao ga samo u proizvodnji u koracima kao što je najbolja praksa, bilo bi manje katastrofalne, ako uopće.”

Ipak, Baer također prepoznaje CrowdStrikeov odgovor: “Commonstrikeova strategija Comms -a pokazala je dobro izvršno vlasništvo. Izvršitelji bi uvijek trebali preuzeti vlasništvo – nije kriv za stažiranje. Ako vaš juniorski operater može pogriješiti, to je moja krivnja. To je kriva kao tvrtka.”

Odgovornost vodstva

George Kurtz, osnivač i izvršni direktor Crowdstrikea, primjer je ovog principa vlasništva. U a LinkedIn Post Osvrćući se na godišnjicu, Kurtz je napisao: “Prije godinu dana suočili smo se s trenutkom koji je testirao sve: naša tehnologija, naša operacija i povjerenje drugima koji su postavljeni u nas. Kao osnivač i izvršni direktor, tu sam odgovornost preuzeo osobno. Uvijek imam i uvijek hoću.”

Njegova perspektiva otkriva kako je tvrtka usmjerila krizu u transformaciju: “Ono što nas je definiralo nije taj trenutak; to je bilo sve što je došlo sljedeće. Od početka je naš fokus bio jasan: izgraditi još jaču gužvu, utemeljen na otpornosti, transparentnosti i nemilosrdnog izvršenja. Naša Sjeverna zvijezda uvijek su bili naši kupci.”

CrowdStrike ide sve u novom otpornom okviru po dizajnerskom okviru

Crowdstrikeov odgovor usredotočen je na njihov otporni okvir dizajnom, što Sentonas opisuje kao nadilazi “brza popravci ili poboljšanja na površini”. Tri stupa okvira, uključujući temeljne, prilagodljive i kontinuirane komponente, predstavljaju sveobuhvatno preispitivanje načina rada sigurnosnih platformi.

Ključne implementacije uključuju:

- Senzor samo-oporavak: Automatski otkriva petlje sudara i prijelaze u siguran način rada

- Novi sustav distribucije sadržaja: Uvođenje na temelju prstena s automatiziranim zaštitnim mjerama

- Poboljšana kontrola kupaca: Granularno upravljanje ažuriranjem i mogućnosti pričvršćivanja sadržaja

- Centar za digitalnu operaciju: Namjerno izgrađeno postrojenje za nadzor globalne infrastrukture

- Falcon Super Lab: Ispitivanje tisuća kombinacija OS -a, kernela i hardvera

“Nismo samo dodali nekoliko opcija konfiguracije sadržaja”, naglasio je Sentonas na svom blogu. “U osnovi smo razmišljali o tome kako su kupci mogli komunicirati i kontrolirati sigurnosne platforme poduzeća.”

Buđenje u lancu opskrbe u cijeloj industriji

Incident je prisilio šire obračun ovisnosti o dobavljačima. Baer uokviruje lekciju glasno: “Jedna ogromna praktična lekcija bila je samo da su vaši dobavljači dio vašeg lanca opskrbe. Dakle,, kao CISO, trebali biste testirati rizik da to budete svjesni, ali jednostavno govoreći, ovo je pitanje palo na stranu davatelja modela zajedničke odgovornosti. Kupac ga ne bi kontrolirao.”

CrowdStrikeov prekid trajno je izmijenio procjenu dobavljača: „Vidim da učinkoviti CISO -ovi i OCD -ovi uzimaju lekcije iz ovoga, oko kompanija s kojima žele raditi i sigurnosti koje dobivaju kao proizvod zajedno poslovanja. Radit ću samo s tvrtkama koje poštujem samo iz leće sigurnosnih držanja. Ne trebaju biti savršeni, ali želim znati da su u vremenu.”

Sam Curry, CISO na Zscaler, Dodano: “Ono što se dogodilo s Crowdstrikeom bilo je nesretno, ali moglo bi se dogoditi mnogima, tako da možda ne prenosimo krivicu na korist od straha. Ono što ću reći je da je svijet to upotrijebio za preusmjeravanje i privukao više pozornosti na otpornost kao rezultat, a to je pobjeda za sve, kao što je naš kolektivni cilj koji je siguran i sigurniji za sve.”

Podvlači potrebu za novom sigurnosnom paradigmom

Schreierova analiza proteže se izvan CrowdStrikea do temeljne sigurnosne arhitekture: „Brzina na skali dolazi do troška. Svako rutinsko ažuriranje sada nosi težinu potencijalnog sistemskog neuspjeha. To znači više od testiranja, to znači zaštitne mjere izgrađene za otpornost: slojevite obrane, automatsko povratno-staze koje pretpostavljaju da vam je telemerija možda točno ako vam je na većini.

Njegov najvažniji uvid bavi se scenarijem koji mnogi nisu razmotrili: “A kada telemetrija postane tamna, trebate neuspjeh koji pretpostavljaju da bi vidljivost mogla nestati.”

To predstavlja promjenu paradigme. Kao što Schreier zaključuje: “Budući da danas sigurnost nije samo u držanju napadača – radi se o tome da apsolutno budete sigurni da vaši vlastiti sustavi nikada ne postaju jedina točka neuspjeha.”

Gledajući naprijed: AI i budući izazovi

Baer vidi sljedeću evoluciju koja se već pojavljuje: „Budući da nam je Cloud omogućio da izgradimo infrastrukturu kao kod, ali posebno sada kada nam AI omogućava sigurnost različito, gledam kako su infrastrukturne odluke slojevite autonomijom od ljudi i AI. Možemo i prikupiti u prikupljanju, posebno u vezi s postupkom, kao što je riječ o učinkovitoj mitaciji za mitaciju, a ne prikupimo se na temelju efektivnih sredstava za efektivnu mitaciju za učinkovitošću za efektnoj mjeri u efikasnoj mjeri u efikasnoj mjeri u efikasnoj mjeri u učinkovitoj dobi za efektivne mitacije za mitiranjem.

CrowdStrikeove inicijative naprijed uključuju:

- Unajmljivanje glavnog službenika za otpornost na izvještavanje izravno izvršnom direktoru

- Uspon projekta, istraživanje mogućnosti izvan prostora kernela

- Suradnja s Microsoftom na sigurnosnoj platformi Windows Endpoint

- ISO 22301 certifikacija za upravljanje kontinuitetom poslovanja

Jači ekosustav

Godinu dana kasnije, transformacija je vidljiva. Kurtz odražava: “Mi smo danas jača tvrtka nego što smo bili prije godinu dana. Rad se nastavlja. Misija traje. I idemo naprijed: jači, pametniji i još predaniji nego ikad.”

Kurtz je po svojoj zasluzi također priznao one koji su stajali kraj tvrtke: “Svakom kupcu koji je ostao s nama, čak i kad je bilo teško, hvala vam na vašem trajnom povjerenju. Našim nevjerojatnim partnerima koji su stajali uz nas i namotali rukave, hvala vam što ste naša proširena obitelj.”

Nasljeđe incidenta proteže se daleko izvan gužve. Organizacije sada implementiraju inscenirane uvodne prevoze, održavaju mogućnosti ručnog poništavanja i – bujno – planove za kada sami sigurnosni alati mogu uspjeti. Odnosi dobavljača ocjenjuju se novom strogošću, prepoznajući da je u našoj međusobno povezanoj infrastrukturi svaka komponenta kritična.

Kao što Sentonas priznaje: “Ovaj rad nije završen i nikada neće biti. Resilience nije prekretnica; to je disciplina koja zahtijeva kontinuiranu predanost i evoluciju.” Incident Crowdstrike-a od 19. srpnja 2024. godine ostat će zapamćen ne samo zbog poremećaja koji je izazvao, već i zbog kataliziranja evolucije u cijeloj industriji prema istinskoj otpornosti.

Suočavajući se s njihovim najvećim izazovom, Crowdstrike i širi sigurnosni ekosustav pojavili su se s dubljim razumijevanjem: zaštita od prijetnji znači osigurati da sami zaštitnici ne mogu nanijeti štetu. Ta lekcija, naučena kroz 78 teških minuta i godinu transformacije, može se pokazati kao najcjenjenija ostavština incidenta.

Web izvor